Szyfrowanie plików do kontrolowanej wymiany, nie tylko do przechowywania.

Qvault to desktopowy system authenticated encryption dla organizacji, które muszą chronić pliki lokalnie i przekazywać je bez zaufania do serwera. AES-256-GCM-SIV, tierowane Argon2id, domyślny kontener V3 dla nowych plików, a w ENTERPRISE dodatkowo DeviceKey, 24-wyrazowa fraza recovery i warstwa postkwantowa. Dvault domyka workflow po stronie odbiorcy - bez kont, bez instalacji i bez kontaktu z serwerem.

Dvault odszyfrowuje CORE i PROFESSIONAL w przeglądarce; device-bound ENTERPRISE jest weryfikowany i odrzucany z instrukcją recovery.

Trzy poziomy ochrony dla różnych modeli zaufania.

Różnice między wariantami wynikają z parametrów KDF, Oracle fail-safe, DeviceKey i PQC - nie z marketingowej narracji o liczbie źródeł entropii.

CORE (MILITARY)

CORE daje realny workflow do kontrolowanej wymiany plików: AES-256-GCM-SIV, Argon2id 16 MiB / t=1, domyślny kontener V3 dla nowych plików i bezpłatny Dvault dla odbiorcy. Bez kont. Bez chmury. Bez limitu czasowego.

- ✓AES-256-GCM-SIV (RFC 8452, nonce-misuse resistant)

- ✓Argon2id (16 MiB, t=1, p=1)

- ✓Dvault - pełna deszyfracja wspieranych plików w przeglądarce

- ✓Kontener .qvault V3 z integralnością metadanych i chunków

- ✓Maksymalny rozmiar pliku: 256 MiB

PROFESSIONAL (PREMIUM)

PROFESSIONAL wzmacnia koszt łamania hasła względem CORE i dodaje Oracle jako defense-in-depth na wypadek kompromitacji OS CSPRNG. Sidecar jest kompilowany i weryfikowany integralnościowo przy starcie. Dvault nadal odszyfrowuje pliki odbiorcy w przeglądarce.

- ✓ Wszystko z planu Core

- ✓Argon2id (64 MiB, t=3, p=1)

- ✓Oracle fail-safe w ścieżce saltu dla scenariusza kompromitacji CSPRNG

- ✓Python sidecar - Nuitka + SHA-256 verify przy starcie

- ✓Maksymalny rozmiar pliku: 5 GiB

ENTERPRISE (QUANTUM)

ENTERPRISE łączy hasło z per-device DeviceKey, dodaje 24-wyrazową frazę BIP-39 recovery oraz ML-KEM-1024 / ML-DSA-87. Dvault weryfikuje nagłówek i origin, ale nie deszyfruje device-bound payload w przeglądarce.

- ✓ Wszystko z planu Professional

- ✓DeviceKey w DPAPI / Keychain / Secret Service

- ✓24-wyrazowa fraza BIP-39 recovery

- ✓ML-KEM-1024 + ML-DSA-87 + weryfikacja header/origin

- ✓Maksymalny rozmiar pliku: 50 GiB

| SPECYFIKACJA | CORE | PROFESSIONAL | ENTERPRISE |

|---|---|---|---|

| Źródło losowości / fail-safe | OS CSPRNG | OS CSPRNG + Oracle | OS CSPRNG + Oracle |

| Argon2id | 16 MiB / t=1 / p=1 | 64 MiB / t=3 / p=1 | 64 MiB / t=3 / p=1 |

| Zero-Knowledge | ✅ | ✅ | ✅ |

| Praca offline | ✅ | ✅ | ✅ |

| Dvault | ✅ Full browser decrypt | ✅ Full browser decrypt | Header check + recovery |

| Device binding | - | - | ✅ DeviceKey |

| Podpisy cyfrowe | - | - | ✅ ML-DSA-87 |

| Kryptografia post-kwantowa | - | - | ✅ ML-KEM-1024 + ML-DSA-87 |

| Maksymalny plik | 256 MiB | 5 GiB | 50 GiB |

| Wsparcie | Dokumentacja | Priorytetowe | Dedykowany opiekun + SLA |

| Model licencji | Bezpłatny | Bezterminowa (jednorazowa) | Indywidualna z audytem |

Zgodność przez architekturę

Qvault wspiera wymagania zgodności przez lokalne szyfrowanie, brak plaintextu w ścieżce QuantixLabs i czytelne artefakty audytowe.

RODO Art. 32

Lokalne szyfrowanie plików i brak dostępu QuantixLabs do plaintextu, haseł i kluczy w ścieżce szyfrowania.

NIS2 Art. 21

Authenticated encryption, audytowalny workflow i wariant ENTERPRISE z dodatkowymi kontrolami DeviceKey i PQC.

FIPS 203 / 204

ENTERPRISE wykorzystuje ML-KEM-1024 i ML-DSA-87 zgodne z NIST; Dvault raportuje zastosowane mechanizmy ochrony.

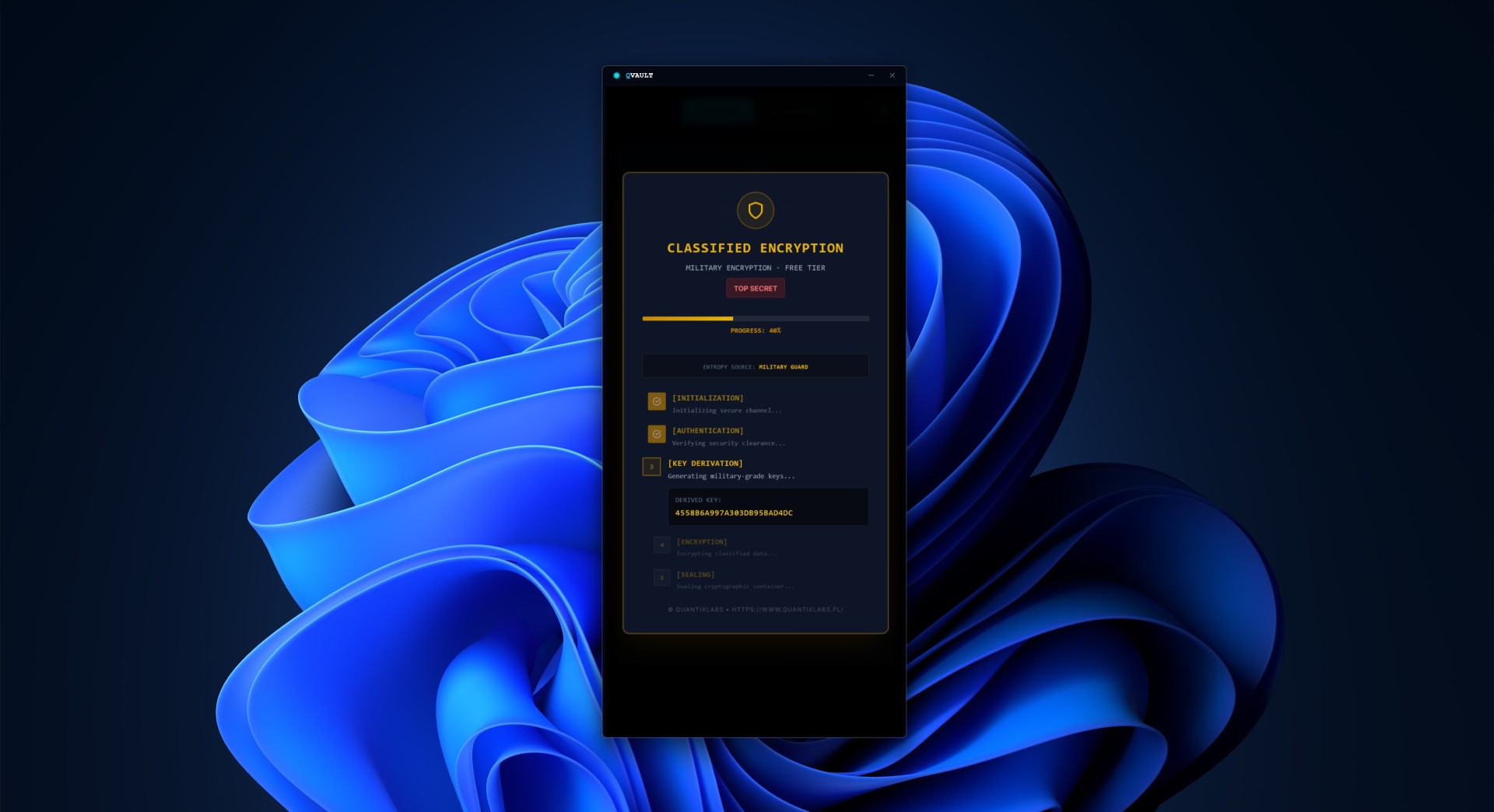

Od pliku do kontenera V3 - pipeline, który rozdziela kryptografię, Oracle i binding urządzenia.

Rust wykonuje kryptografię. OS CSPRNG jest źródłem pierwotnym. Oracle w PROFESSIONAL i ENTERPRISE działa jako defense-in-depth fail-safe, nie jako osobny sekret. ENTERPRISE dokłada DeviceKey, 24-wyrazową frazę recovery i warstwę postkwantową.

Plik wejściowy

Plik wybierany lokalnie. Limity zależne od tieru: 256 MiB (CORE), 5 GiB (PROFESSIONAL), 50 GiB (ENTERPRISE).

Argon2id zależny od tieru

CORE: 16 MiB, t=1, p=1. PROFESSIONAL i ENTERPRISE: 64 MiB, t=3, p=1. Parametry są zapisywane w metadata.kdf i odczytywane przy deszyfracji.

Oracle jako fail-safe dla CSPRNG

OS CSPRNG pozostaje źródłem głównym. PROFESSIONAL i ENTERPRISE mogą XOR-fuzjować Oracle do saltu jako defense-in-depth na wypadek kompromitacji kernela.

DeviceKey + recovery (Enterprise)

ENTERPRISE łączy hasło z per-device DeviceKey w DPAPI / Keychain / Secret Service i korzysta z 24-wyrazowej frazy BIP-39 do odzyskania.

AES-256-GCM-SIV + optional PQC

Każdy tier używa authenticated encryption. ENTERPRISE dokłada ML-KEM-1024, ML-DSA-87 i weryfikację nagłówka/origin przed otwarciem pliku.

Kontener .qvault V3

Nowe pliki desktopowe są zapisywane domyślnie w V3: chunked AEAD, integralność per chunk, wykrywanie truncation i re-orderingu.

Dvault - recipient-side decryptor i powierzchnia audytowa.

Problem wymiany w szyfrowaniu nie jest wyłącznie kryptograficzny - jest operacyjny. Dvault działa jako statyczna aplikacja ~274 KB dostępna pod dvault.qvault.pl albo jako przenośny dvault.html z Burn Decryptor. CORE i PROFESSIONAL odszyfrowują się w pełni po stronie klienta. Device-bound ENTERPRISE jest weryfikowany i odrzucany z instrukcją recovery, zamiast udawać browser decrypt.

Jak to działa

Hosted albo portable

Odbiorca otwiera dvault.qvault.pl albo przenośny dvault.html wyeksportowany z Qvault Desktop.

Routing po tierze pliku

CORE i PROFESSIONAL deszyfrują się w pełni w przeglądarce. Device-bound ENTERPRISE pokazuje weryfikację nagłówka i instrukcję odzyskania DeviceKey.

Raport i artefakt

Po udanym odczycie Dvault generuje Security Report i może wyeksportować PDF Certificate of Cryptographic Integrity.

Bezpłatny dla odbiorcy. Browser decrypt dla CORE i PROFESSIONAL; device-bound ENTERPRISE pozostaje desktop / recovery only.

Gwarancje bezpieczeństwa

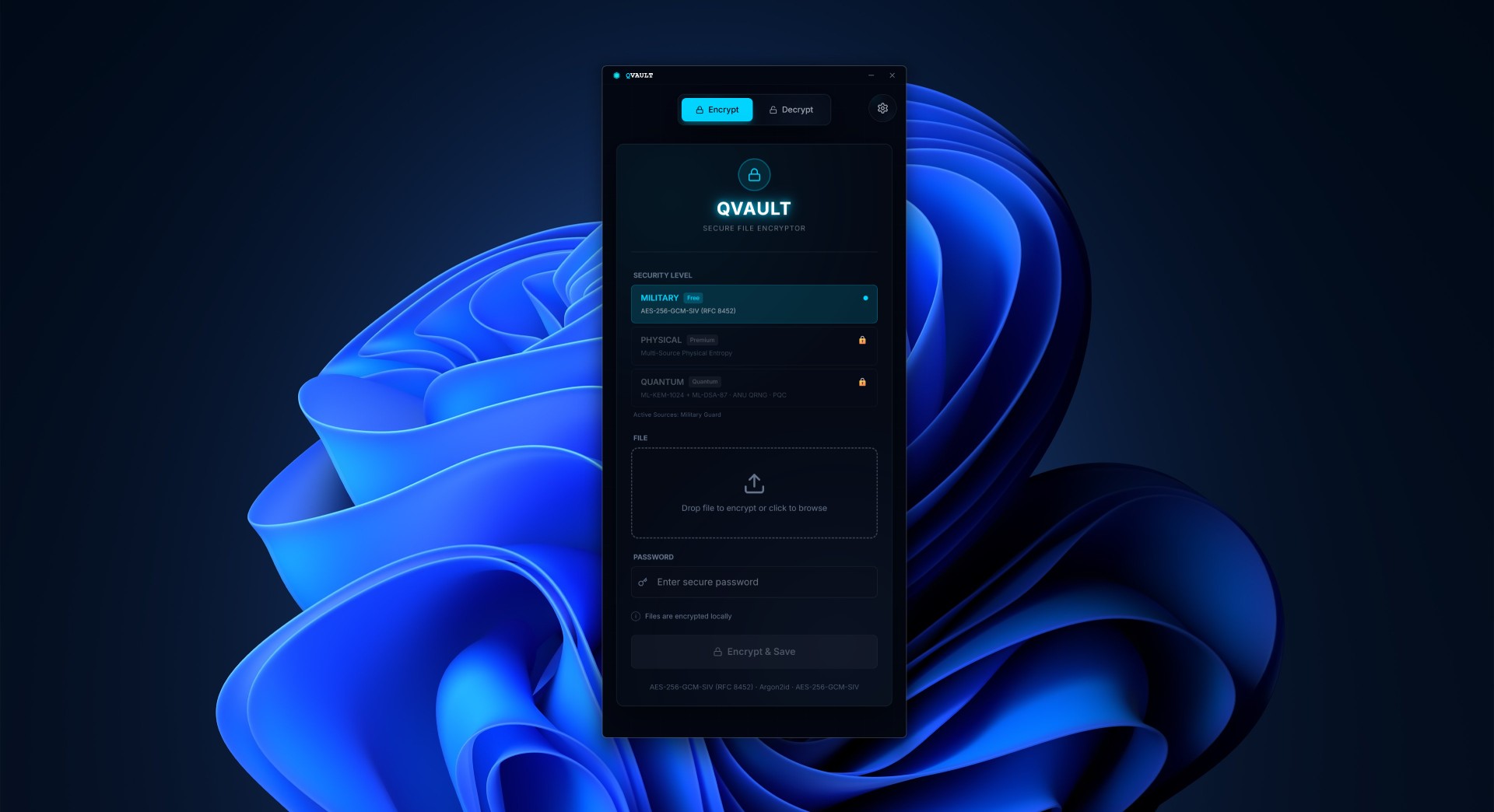

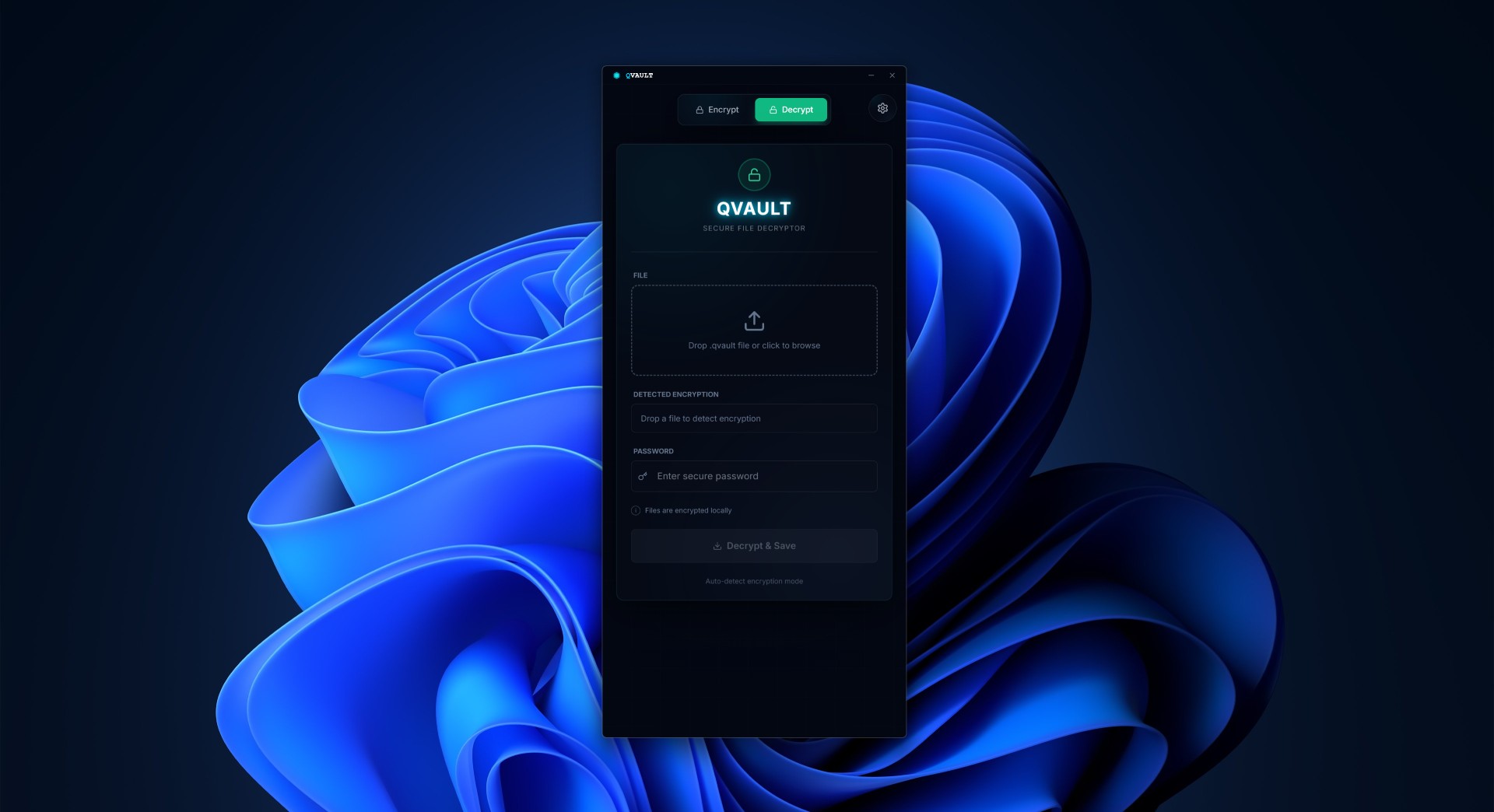

Interfejs operatora

Szyfrowanie, deszyfracja i kontrola kontenerów .qvault w jednej powierzchni roboczej.

Interfejs szyfrowania

Proces szyfrowania

Interfejs deszyfrowania

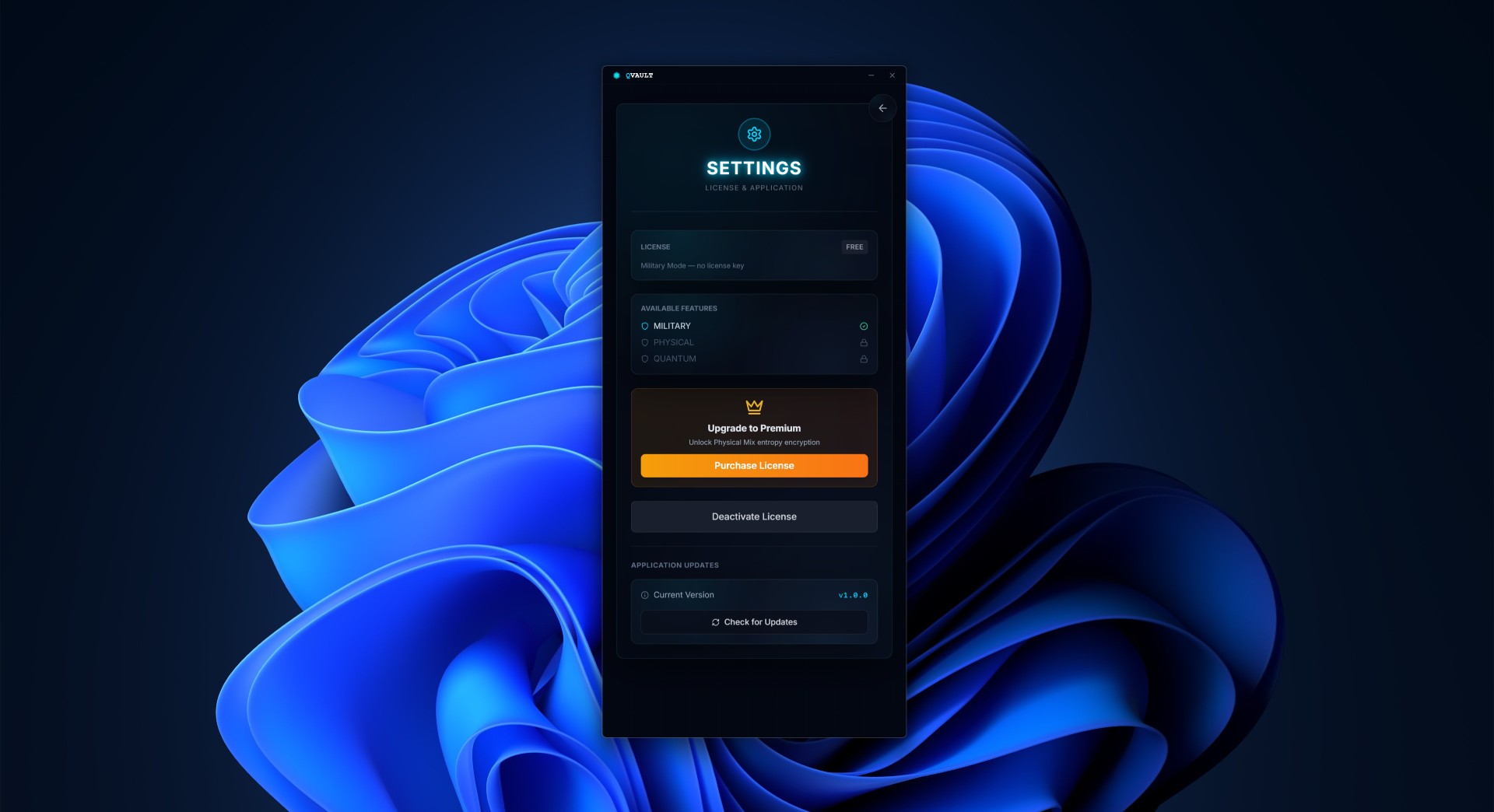

Interfejs ustawień

Konsultacja wdrożeniowa obejmuje demonstrację w kontekście operacyjnym organizacji.

UMÓW KONSULTACJĘGdzie Qvault wnosi największą przewagę operacyjną

Kancelarie i dokumenty poufne

Qvault porządkuje kontrolowane przekazywanie akt, due diligence i materiałów objętych tajemnicą zawodową. Dvault daje odbiorcy ścieżkę bez instalacji, a Security Report dokumentuje użyte parametry ochrony.

Instytucje i administracja publiczna

Qvault wspiera wymagania Art. 32 RODO i NIS2 przez lokalne szyfrowanie, brak plaintextu w ścieżce QuantixLabs oraz czytelne artefakty audytowe. ENTERPRISE dodaje DeviceKey binding dla bardziej restrykcyjnych polityk dostępu.

Organizacje z polityką CISO

V3 streaming zabezpiecza duże pliki bez chmury, a Dvault lub Burn Decryptor obsługuje odbiorcę po drugiej stronie. Oracle pozostaje fail-safe dla CSPRNG, a nie marketingową obietnicą „magicznej” tajności.

Wariant bezpłatny (Core)

CORE pozostaje realnym wariantem roboczym: AES-256-GCM-SIV, Argon2id 16 MiB / t=1, limit 256 MiB i pełne lokalne przetwarzanie. Odbiorca może otworzyć wspierany plik w Dvault bez licencji.

Model wdrożenia: desktop encryptor + recipient Dvault.

Qvault szyfruje lokalnie, a Dvault obsługuje stronę odbiorcy bez zaufania do serwera. Dane, hasła i klucze nie trafiają do QuantixLabs w ścieżce szyfrowania.

Aplikacja

Desktop encryptor + Dvault recipient flow. Nowe pliki desktopowe trafiają domyślnie do kontenera V3.

Kryptografia

AES-256-GCM-SIV w każdym tierze, tierowane Argon2id, a w ENTERPRISE dodatkowo ML-KEM-1024 i ML-DSA-87.

Recovery

ENTERPRISE korzysta z DeviceKey w OS secret store i 24-wyrazowej frazy BIP-39 do odzyskania na nowym urządzeniu.

Dvault

~274 KB hosted lub portable, zero network, Security Report i PDF Certificate of Cryptographic Integrity.

Następny krok: warsztat wdrożeniowy.

Mapujemy profile plików, workflow odbiorców, DeviceKey enrollment, recovery i wymagania audytowe przed rolloutem.